Não é possível contactar a instância EC2 do AWS

17 answers

Adicionar um novo grupo de segurança EC2 regra de entrada:

- Tipo: regra personalizada do ICMP

- Protocolo: Pedido Echo

- Porto: N / A

- Fonte: a sua escolha (eu seleccionaria em qualquer lugar para ser capaz de Contactar de qualquer máquina)

Você tem que editar o Grupo de segurança ao qual pertence a sua instância EC2 e permitir o acesso (ou, em alternativa, criar uma nova e adicionar a instância a ela).

Por defeito, tudo é negado. A exceção que você precisa adicionar ao grupo de segurança depende do serviço que você precisa disponibilizar para a internet.Se for um servidor web, terá de permitir o acesso ao porto {[[0]} para 0.0.0.0/0 (o que significa qualquer endereço IP .

Para permitir instância de que necessita para activar o tráfego ICMP.

A consola Web AWS oferece algumas das opções mais usadas na lista de opções relevantes.

Primeiro certifique-se que a instância EC2 tem um IP público. Se tiver um endereçopúblico DNS oupúblico IP (assinalado abaixo), então deve ser bom. Esta será a morada que localizares.

2) em seguida certifique-se que as regras da Rede Amazônica permitem pedidos de Eco . Vá ao grupo de segurançapara o EC2.

- carregue com o botão direito, seleccione a entrar regras

- a: seleccionar Adicionar uma regra

- B: seleccionar regra personalizada do ICMP-IPv4

- C: Seleccionar Pedido Echo

- D: seleccione em qualquer lado ou o meu IP

- E: Seleccionar Gravar

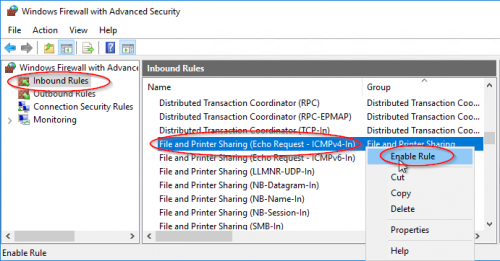

3) a seguir, o Windows firewall bloqueia os pedidos de eco de entrada por omissão. Permitir pedidos de Eco criando uma exceção de firewall do windows...

- ir para Iniciar e tipo Firewall do Windows com segurança avançada

- seleccionar regras de entrada

Type: All ICMP

Protocol: TCP

Port range: 0 - 65535

Source: Anywhere - 0.0.0.0/0

Depois de fazer isto, você será capaz de contactar outras instâncias. Devias ver algo como:

PING 10.0.0.15 (10.0.0.15): 56 data bytes

64 bytes from 10.0.0.14: icmp_seq=1 ttl=64 time=3.9 ms

64 bytes from 10.0.0.14: icmp_seq=2 ttl=64 time=3.9 ms

64 bytes from 10.0.0.14: icmp_seq=3 ttl=64 time=10.6 ms

64 bytes from 10.0.0.14: icmp_seq=4 ttl=64 time=40.6 ms

64 bytes from 10.0.0.14: icmp_seq=5 ttl=64 time=3.8 ms

64 bytes from 10.0.0.14: icmp_seq=6 ttl=64 time=5.3 ms

64 bytes from 10.0.0.14: icmp_seq=7 ttl=64 time=6.5 ms

64 bytes from 10.0.0.14: icmp_seq=8 ttl=64 time=3.5 ms

64 bytes from 10.0.0.14: icmp_seq=9 ttl=64 time=21.0 ms

64 bytes from 10.0.0.14: icmp_seq=10 ttl=64 time=3.5 ms

64 bytes from 10.0.0.14: icmp_seq=11 ttl=64 time=3.5 ms

64 bytes from 10.0.0.14: icmp_seq=12 ttl=64 time=59.7 ms

64 bytes from 10.0.0.14: icmp_seq=13 ttl=64 time=3.5 ms

64 bytes from 10.0.0.14: icmp_seq=14 ttl=64 time=3.5 ms

64 bytes from 10.0.0.14: icmp_seq=15 ttl=64 time=4.8 ms

64 bytes from 10.0.0.14: icmp_seq=16 ttl=64 time=3.1 ms

64 bytes from 10.0.0.14: icmp_seq=17 ttl=64 time=3.1 ms

64 bytes from 10.0.0.14: icmp_seq=18 ttl=64 time=3.0 ms

64 bytes from 10.0.0.14: icmp_seq=19 ttl=64 time=3.1 ms

--- 10.0.0.14 ping statistics ---

20 packets transmitted, 19 packets received, 5% packet loss

round-trip min/avg/max = 3.0/9.9/59.7 ms

Por favor, consulte as listas de verificação abaixo

Primeiro tem de verificar se a instância é lançada numa sub-rede onde é acessível na internet

Para verificar se a sub-rede da instância lançada tem uma 'gateway' de internet ligada a ela.Para mais detalhes sobre a ligação em rede na AWS, por favor, consulte o link abaixo.

Sub-redes públicas e privadas em VPC aws

2) Verifique se tem as regras adequadas do grupo de segurança acrescentadas, se não adicionar a abaixo regra no grupo de segurança ligado à instância.Um grupo de segurança é firewall ligado a cada instância lançada.Os grupos de segurança contêm as regras de entrada/saída que permitem o tráfego instance.by por omissão, todos os grupos de segurança permitem todo o tráfego de saída da instância e nenhum tráfego de entrada para a instância.Verifique o link abaixo para mais detalhes do tráfego.

Documentação do grupo de segurança

Tipo: ICMPv4 personalizado

Protocolo: ICMP

Portrange: Pedido Echo

Fonte: 0, 0.0.0 / 0

3) Verifique se tem as regras suficientes na firewall de nível de sub-rede chamada NACL.An NACL é uma firewall sem estado que precisa tanto de entrada como de saída de tráfego separadamente especificado.O NACL é aplicado ao nível da sub-rede, todas as instâncias sob a sub-rede ficarão sob as regras do NACL.Abaixo está o link que terá mais detalhes sobre ele.

Regras De Entrada . Regras De Saída

Tipo: IPV4 personalizado tipo: IPV4 personalizado

Protocolo: protocolo ICMP: ICMP

Portrange: pedido ECHO Portrange: resposta ECHO

Fonte: 0.0.0.0 / 0 Destino: 0.0.0 / 0

Permitir / Negar: Permitir / Negar: Permitir

4) Verifique qualquer firewalls como IPTABLES e impossível de testar o ping.

Se configurares as regras como regra" Custom ICMP " e "echo reply" com qualquer lugar, irá funcionar como um campeão. O "pedido de eco" é a regra errada para responder pings.

Eu tinha o mesmo problema de me ligar do servidor linux ao EC2, você tem dois certifique-se sobre coisas que "todo ICMP" é adicionado do EC2 como mostrado acima e que sozinho não vai funcionar, você tem que atualizar an Possible para a versão mais recente 2.4, ele não funcionou com a minha versão anterior 2.2.

A sua instância EC2 precisa de ser anexada a um grupo de segurança que permita o acesso de que necessita.

Eu tinha um problema mais profundo--eu tinha criado um grupo de segurança VPC, subnet e apropriado, mas negligenciei adicionar um Gateway de Internet e associá-lo com a minha sub-rede. Uma vez que este é o meu primeiro resultado Google para "Can'T ping ec2", estou postando esta informação aqui no caso de se provar útil para alguém (ou a mim mesmo no futuro).

Terraform instruções específicas para um grupo de segurança porque o -1 não era óbvio para mim.

resource "aws_security_group" "Ping" {

vpc_id = "${aws_vpc.MyVPC.id}"

ingress {

from_port = -1

to_port = -1

protocol = "icmp"

cidr_blocks = ["0.0.0.0/0"]

ipv6_cidr_blocks = ["::/0"]

}

}

Certifique-se de que você está usando o IP público de sua instância aws ec2 para ping.

Edite o grupo de secuidade que está ligado à sua instância EC2 e adicione uma regra de entrada para o protocolo ICMP.

Tente pinginging, se isso não conserta, em seguida, adicione a regra de saída para ICMP no grupo de segurança.

Ao aceder a novos portos no caso ec2. Você tem add em 2 lugares. 1. Grupo de segurança a chegar aos portos. 2. As regras de entrada da Firewall.

- Amazon instance can be accessed from browser (all open ports)

- o mesmo não pode ser colocado a partir da consola

- o ssh / telnet também não funciona.